Ciberseguridad en empresas: cómo evitar pérdidas de 35.000€ o, incluso, la desaparición

Un ciberataque supone un coste de 35.000€... incluso la desaparición de la empresa. Conoce los ataques habituales y cómo protegerse aumentando tu ciberseguridad

Según datos del Instituto Nacional de Ciberseguridad –INCIBE– un ciberataque puede costar hasta 35.000€ a la pyme que lo sufre. Y, lo que es peor, el 60% de esas pequeñas y medianas empresas desaparecen seis meses después del ataque.

Estamos, por tanto, ante un problema de gran magnitud que preocupa a los directivos de empresas y organismos públicos. Y no es para menos, dadas las mencionadas consecuencias.

El informe 'Digital Trust Survey 2022', elaborado por la consultora PwC, incluye datos de la encuesta realizada a 3.602 responsables de ciberseguridad y altos directivos en 66 países. Entre ellos, 141 españoles. Más del 50% de las compañías entrevistadas esperan un aumento de los ciberataques.

Es por eso que el 70% de las empresas españolas prevé aumentar su gasto en ciberseguridad, cuando el año pasado este porcentaje era del 55%. La encuesta refleja, además, cuáles son los ataques que más preocupan y que estos directivos y responsables consideran que aumentarán en mayor medida:

- Ataques a servicios en la nube

- Ransomware

- Malware en actualizaciones de software

- Ataques al software de la cadena de suministro

- Ataques al correo electrónico corporativo

¿Está preparada tu pyme para dar respuesta a semejante reto? A continuación vamos a analizar estas amenazas, facilitando recomendaciones para tratar de minimizar los riesgos.

Principales ciberamenazas que afectan a pymes y autónomos (y cómo protegerse)

El correo de un jefe. La llamada de un técnico. Un mail de tu banco… Acciones comunes en el día a día de una empresa pueden esconder un ciberataque. A continuación algunos de los más importantes, y cómo prevenirlos.

Fraude del CEO

Se suplanta la identidad de un alto directivo, que envía –supuestamente– un correo electrónico a alguien de la compañía con capacidad para realizar transferencias desde alguna cuenta corporativa. Se solicita una cantidad elevada para una operación que suelen calificar de urgente y para la que necesitan discreción. Buscan de este modo que dicho empleado no comente la solicitud a ningún otro compañero.

Los atacantes compran dominios similares al de la empresa para enviar un correo electrónico que parece, efectivamente, enviado desde una cuenta corporativa de la empresa, lo que puede generar confianza.

¿Cómo prevenir el fraude del CEO?

Cualquier solicitud urgente de transferencia, aunque venga de altos directivos, debe tomarse con cautela. En primer lugar, será conveniente tratar de contactar con el supuesto jefe por otra vía, por ejemplo el teléfono.

La otra comprobación a realizar es fijarse bien en el correo electrónico, pues aunque similar, no es en realidad el corporativo de la empresa. Esta técnica que busca la similitud en los dominios de correo se conoce como cybersquatting.

Una variante es el fraude de los RR.HH., en donde un supuesto empleado solicita un cambio de cuenta bancaria para que le ingresen la nómina. Han realizado el seguimiento de algún empleado de este departamento, y se hacen pasar por un trabajador, para que le ingrese la nómina en una nueva cuenta que, en realidad, pertenece a los atacantes.

Con Holded, no necesitas ser contable para llevar tus facturas.

Crea en segundos facturas, presupuestos y proformas, completando campos automáticamente con tu información almacenada.

El fraude del técnico de Microsoft

Un supuesto miembro del servicio técnico de Microsoft llama a un teléfono de la empresa advirtiéndole de que su equipo está en riesgo, si no se realizan una serie de cambios. Para ello, solicita la instalación de software para acceder remotamente al equipo y arreglarlo.

La solicitud de pago de una cantidad a cambio de solucionar la supuesta vulnerabilidad detectada también suele ser un ataque común. En estos casos, la forma de prevenir es clara: desconfiar de este tipo de llamadas, salvo que se tenga la certeza de que realmente puede ser del equipo técnico –porque, por ejemplo, se le haya llamado con antelación–.

Adware

Consiste en infectar el equipo para mostrar en el navegador o en otras aplicaciones publicidad no deseada, que generaría ingresos al atacante. Mantener el software actualizado y no descargar programas desde fuentes no oficiales o 'piratas' es la principal forma de prevención. Además de no interactuar con correos electrónicos de dudosa procedencia.

Ataques a la página web de la empresa

Los atacantes buscarán vulnerabilidades en la programación o software, lo que le permite acceder a cierta información confidencial. La forma de prevenirlo en este caso es mantener dicho software, gestores de contenidos o plugins actualizados a sus últimas versiones.

También es interesante colocar sistemas de verificación captcha en la web, tal y como recomiendan en la guía del INCIBE 'Ciberamenazas contra entornos empresariales', donde podemos encontrar todos estos tipos de ataques, ejemplos reales y recomendaciones para prevenirlos. Otra forma de prevención es el uso de certificados SSL para las comunicaciones entre páginas y usuarios.

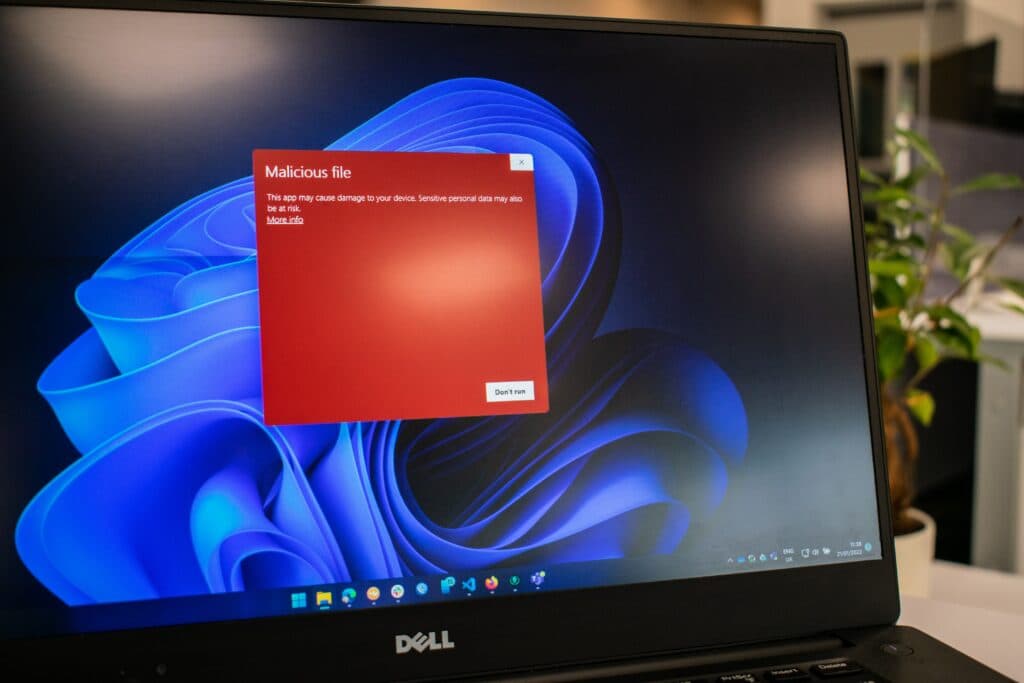

Ransomware

Se trata de un malware que secuestra la información de la empresa. Encripta ciertos archivos corporativos y los hace inaccesibles, salvo que se pague un rescate por recuperar la información.

¿Cómo prevenir el Ransomware?

De nuevo, permanecer alerta de correos electrónicos sospechosos es la principal recomendación. En la mayoría de las ocasiones, el malware se instala tras hacer clic en un enlace enviado a un correo de la organización. O al descargar un archivo adjunto de, por ejemplo, un supuesto cliente o proveedor que envía una factura.

Configuraciones deficientes o desactualizadas en cierto tipo de aplicaciones o sistemas de la empresa también pueden ser la puerta a estos ataques, por lo que se recomienda mantener todo bien actualizado.

En el caso de verse afectado, existe una página activada por EUROPOL, con información para tratar de desencriptar la información secuestrada.

Ransomware es sólo un tipo de malware. Existen otras variantes que utilizan también estos mismos medios para medir pulsaciones en un dispositivo –lo que permitiría conocer contraseñas–, o incluso herramientas de acceso remoto, que permitirían controlar un dispositivo de la empresa a distancia por terceros, con fines delictivos.

Phishing

Es el método más común que usan los ciberdelincuentes para robar datos como nombres de usuario y contraseñas de acceso. ¿Cómo lo hacen? Suplantando la identidad de organizaciones que todos conocemos.

Se trata de simular, mediante el envío de correos u otras alternativas, que quien nos está solicitando cierta contraseña es nuestro banco, Hacienda o nuestra empresa suministradora de electricidad, por poner algunos ejemplos.

Recibes un correo, aparentemente, de info@bancosantander.es; pero en realidad se trata de un correo alternativo, en el que te solicitan tus contraseñas u otra información sensible. O bien incluyen un enlace que lleva a una página con apariencia estética similar a la de la web real de la entidad. Y es ahí donde se solicitan claves u otra información sensible, que son visualizadas por los atacantes.

¿Cómo prevenir el phishing en las empresas?

Informa a todos los trabajadores de que ningún banco ni empresa de servicios les solicitará nunca claves de acceso o información sensible por correo.

También es conveniente revisar bien el remitente de los correos. Entra al detalle de un correo electrónico sospechoso para corroborar si el remitente aparente, es el que realmente aparece en el detalle.

Parece que nos escriben desde administracion@bancosantander.es; pero al entrar en el detalle veremos correos electrónicos con cifras, números o que intenta simular la entidad original a la que suplantan –por ejemplo, haciendo bailar algunas letras: banocsantander–.

Fugas de información

Se entiende por fuga de información cuando, por cualquier motivo, los datos que legalmente deben ser vistos y gestionados por personal autorizado pasan a ser accesibles para terceros que no tienen esa autorización.

Estas fugas o pérdidas pueden venir por alguna de las siguientes vías, que debemos vigilar especialmente para no vernos afectados:

- Pérdida o robo de algún móvil, disco duro externo, USB, o similar

- Fallos en el uso de la Copia Oculta al enviar un correo electrónico

- Conexiones mediante redes inalámbricas públicas no seguras, que pueden favorecer el robo de esos datos

- El uso de aplicaciones en la nube o herramientas colaborativas

- Publicar, involuntariamente, información confidencial en redes sociales

- Infección de software mediante malware

- El uso de contraseñas débiles para cualquier correo electrónico, dispositivo, programa, etc.

¿Cómo minimizar fugas de información?

A nivel organizativo, es recomendable establecer una política de procedimiento para todo el ciclo de vida en el que los datos permanezcan en la empresa. Esto incluye una calificación de la información en función de su grado de confidencialidad, ligando este dato a roles y niveles de acceso para usuarios. Se busca de este modo:

- Minimizar las posibilidades de error –al reducir el número de usuarios que acceden a cierta información–

- Asegurarnos de que quien accede a cierta información sensible es realmente quien la necesita, sin ampliar los roles de usuario a quienes no vayan a necesitar dicha información en su día a día

A nivel técnico, tenemos que configurar el acceso a los datos mediante un sistema de control de identidad –que, lógicamente, tenga altos estándares de seguridad–. Además de poner en marcha soluciones antimalware, antifraude y de protección en las telecomunicaciones de la empresa.

A nivel legal, es recomendable que se creen acuerdos de confidencialidad, se solicite a empleados la aceptación de políticas de seguridad y se cumpla la legislación en materia de protección de datos.

¿Qué hacer ante una fuga de datos?

Cuando la privacidad de terceros –nuestros clientes/usuarios– se pueda ver comprometida, debemos avisar inmediatamente a la Agencia Española de Protección de Datos, en un plazo máximo de 72 horas.

Consejos para aumentar la ciberseguridad de una pyme

En la mencionada guía del INCIBE encontramos recomendaciones de ciberseguridad que ayudarán a proteger tu empresa. Algunos de ellos, ya están incluidos en la prevención de ataques concretos. Pero hay más:

- No abras ni ejecutes correos de direcciones desconocidas o sospechosas. Recuerda, además, que pueden estar falseados y tener apariencia de un proveedor, cliente o empresa de prestigio, pero no serlo en realidad.

- Recuerda que los ataques no sólo pueden llegar por mensaje de email. También por los perfiles corporativos de redes sociales o SMS, por ejemplo.

- Mantén dispositivos actualizados, y programas informáticos originales y en la versión estable más reciente posible.

- Instala antivirus en todos los equipos de la empresa

- Usa contraseñas complejas y variadas. No repitas la misma para diversos servicios. Y, si es posible, activa la doble autenticación, por la que se exige confirmar el acceso por una segunda vía, lo que minimiza el riesgo de sufrir ataques aunque nos hayan robado las contraseñas.

- Si crees que has sufrido un ataque, contacta con las Fuerzas y Cuerpos de Seguridad del Estado y el INCIBE.

- Si se han comprometido datos de carácter personal debes contactar, por Ley, con la Agencia Española de Protección de Datos, para activar el protocolo oportuno.

- Realiza copias de seguridad y guárdalas en lugares diferentes a donde almacenas la información habitualmente.

Consejos para hacer el teletrabajo más seguro

Las dos últimas 'grandes' revoluciones que están afrontando las empresas son la transformación digital y el teletrabajo. Este último ha abierto una nueva vía de ataque a los ciberdelincuentes. En muchos casos, se usan equipos no profesionales, que mezclan un uso particular menos seguro, con el acceso a programas y funcionalidades laborales.

Esto es un cóctel peligroso y que requiere de una serie de recomendaciones específicas, que hemos extraído de la guía 'Ciberseguridad en el teletrabajo' del propio Instituto Nacional de Ciberseguridad –INCIBE–.

- Crea para tu empresa una VPN o Red Privada Virtual, para que tus comunicaciones sean más difíciles de rastrear.

- Utiliza equipos de empresa, que tendrán el software adecuado y actualizado para realizar el trabajo, evitando riesgos innecesarios.

- Conéctate a tu red wifi doméstica, y no a redes públicas.

- Si no puedes hacerlo, es preferible compartir la red 4G o 5G de tu dispositivo móvil

- Crea una política específica de teletrabajo, con reglas de acceso concretas y mediante las metodologías que te permitan hacer un seguimiento adecuado y seguro cuando se accede a información crítica de la empresa desde casa o desde otros entornos que no son la oficina. Para apoyar esta tarea de ciberprotección, se ha activado recientemente el Kit Digital para pymes, con ayudas de 125€ por usuario para implantar seguridad básica y avanzada para los equipos de sus trabajadores.

Auditorías de ciberseguridad

La última gran recomendación es activar una auditoría de ciberseguridad. No son gratuitas, pero permiten realizar un peritaje que detecta posibles vulnerabilidades en toda la cadena de comunicación y procesos online que realiza la compañía.

Desde la página web, hasta dispositivos, servidores, software… Se realiza un completo estudio de todo aquel proceso que podría generar una vulnerabilidad, que sería aprovechada por atacantes.

Lo que precisamente busca esta auditoría es adelantarse. Detectar estas posibles vías de escape para solventarlas antes de que pueda generarse una brecha de seguridad por la que ser atacado.

José Antonio Calvo

Redactor de Contenidos

José Antonio Calvo es redactor de contenidos en Holded, especializado en contabilidad, facturación y cumplimiento fiscal.

Recibe cada semana lo mejor del blog en tu bandeja

Consejos de facturación, contabilidad y gestión para pymes. Únete a más de 200.000 suscriptores.